HarmonyOS鸿蒙Next中AES加密方法,怎样写一个对应Java加密文件的方法写一个鸿蒙版的解密方法

HarmonyOS鸿蒙Next中AES加密方法,怎样写一个对应Java加密文件的方法写一个鸿蒙版的解密方法

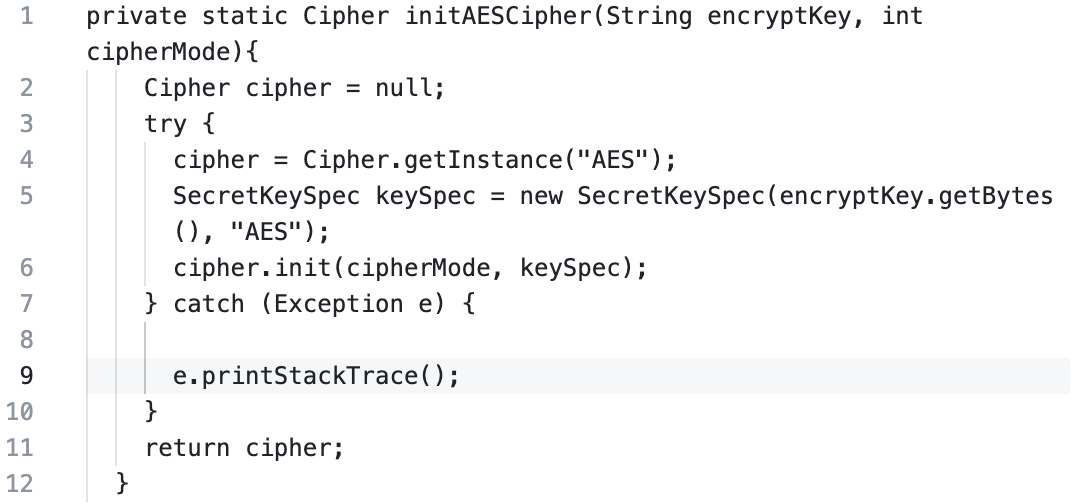

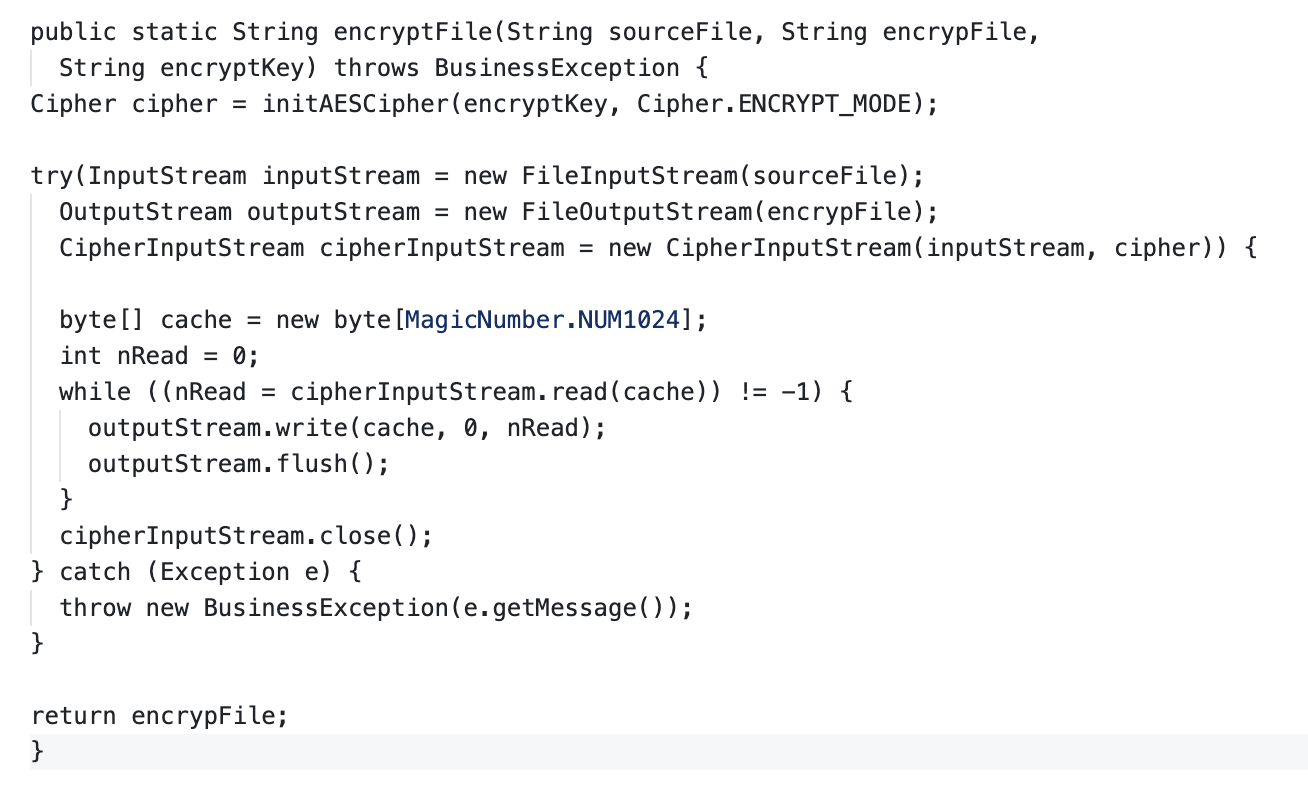

Java端加密文件的方法

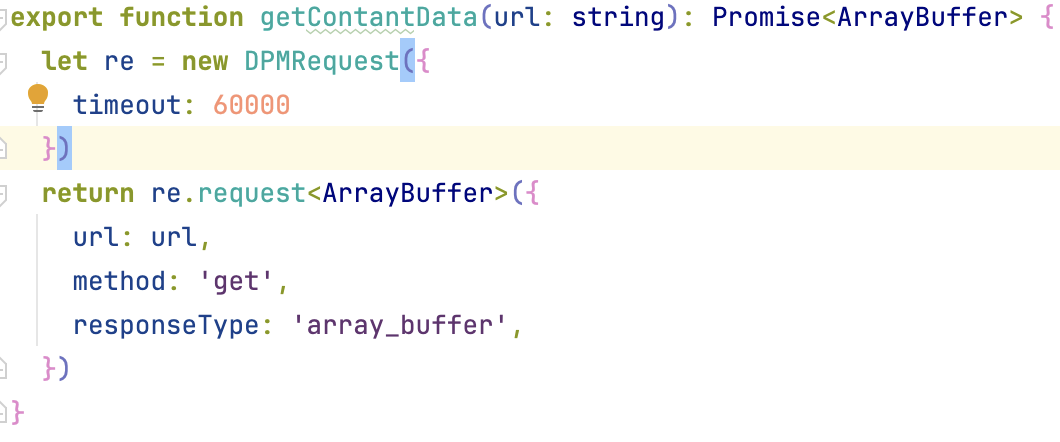

app端通过接口拿到加密的zip文件:

鸿蒙app端的AES解密方法我改怎样写才能将得到的文件解密。

更多关于HarmonyOS鸿蒙Next中AES加密方法,怎样写一个对应Java加密文件的方法写一个鸿蒙版的解密方法的实战教程也可以访问 https://www.itying.com/category-93-b0.html

3 回复

可以看看三方库 https://ohpm.openharmony.cn/#/cn/detail/ @ohos%2Fcrypto-js

更多关于HarmonyOS鸿蒙Next中AES加密方法,怎样写一个对应Java加密文件的方法写一个鸿蒙版的解密方法的实战系列教程也可以访问 https://www.itying.com/category-93-b0.html

在HarmonyOS Next中使用ArkTS实现AES解密方法:

import cryptoFramework from '@ohos.security.cryptoFramework';

async function aesDecrypt(cipherText: Uint8Array, key: Uint8Array, iv: Uint8Array): Promise<Uint8Array> {

const algName = 'AES128|CBC|PKCS7';

const cipher = cryptoFramework.createCipher(algName);

const keyBlob = { data: key };

await cipher.init(cryptoFramework.CryptoMode.DECRYPT_MODE, keyBlob, { data: iv });

const output = await cipher.doFinal({ data: cipherText });

return output.data;

}

参数说明:

- cipherText: 加密数据(Uint8Array格式)

- key: 128位密钥

- iv: 初始化向量 返回解密后的Uint8Array数据。需确保密钥、IV与加密方一致。

在HarmonyOS Next中实现AES解密,可以使用ohos.security.crypto框架。以下是基于Java代码转换的鸿蒙版AES解密实现:

import cryptoFramework from '@ohos.security.cryptoFramework';

async function aesDecrypt(encryptedData: Uint8Array, key: Uint8Array, iv: Uint8Array): Promise<Uint8Array> {

try {

// 1. 创建AES解密实例

const cipher = cryptoFramework.createCipher('AES256|CBC|PKCS7');

// 2. 生成对称密钥

const symKeyGenerator = cryptoFramework.createSymKeyGenerator('AES256');

const symKey = await symKeyGenerator.convertKey({ data: key });

// 3. 初始化解密参数

await cipher.init(cryptoFramework.CryptoMode.DECRYPT_MODE, symKey, {

algName: 'IvParamsSpec',

iv: iv

});

// 4. 执行解密

const decryptData = await cipher.doFinal(encryptedData);

return decryptData.data;

} catch (error) {

console.error(`AES decrypt failed: ${error.message}`);

throw error;

}

}

// 使用示例

const encryptedFile = ... // 从接口获取的加密文件数据

const aesKey = new Uint8Array([...]); // 与Java端一致的32字节密钥

const iv = new Uint8Array([...]); // 与Java端一致的16字节IV

aesDecrypt(encryptedFile, aesKey, iv).then(decryptedData => {

// 处理解密后的数据

});

关键点说明:

- 使用

AES256|CBC|PKCS7模式对应Java的AES/CBC/PKCS5Padding - 密钥长度需为256位(32字节),IV为16字节

- 确保密钥和IV与Java端完全一致

- 解密前需将加密文件数据转为Uint8Array格式

注意:如果Java端使用了特殊的密钥派生方式(PBE等),需要在鸿蒙端实现相同的密钥生成逻辑。