HarmonyOS鸿蒙Next中误报病毒,病毒名称:h.COLLECTOR.ClipboardLeaker.39[PUA],可能给用户设备带来安全风险

HarmonyOS鸿蒙Next中误报病毒,病毒名称:h.COLLECTOR.ClipboardLeaker.39[PUA],可能给用户设备带来安全风险

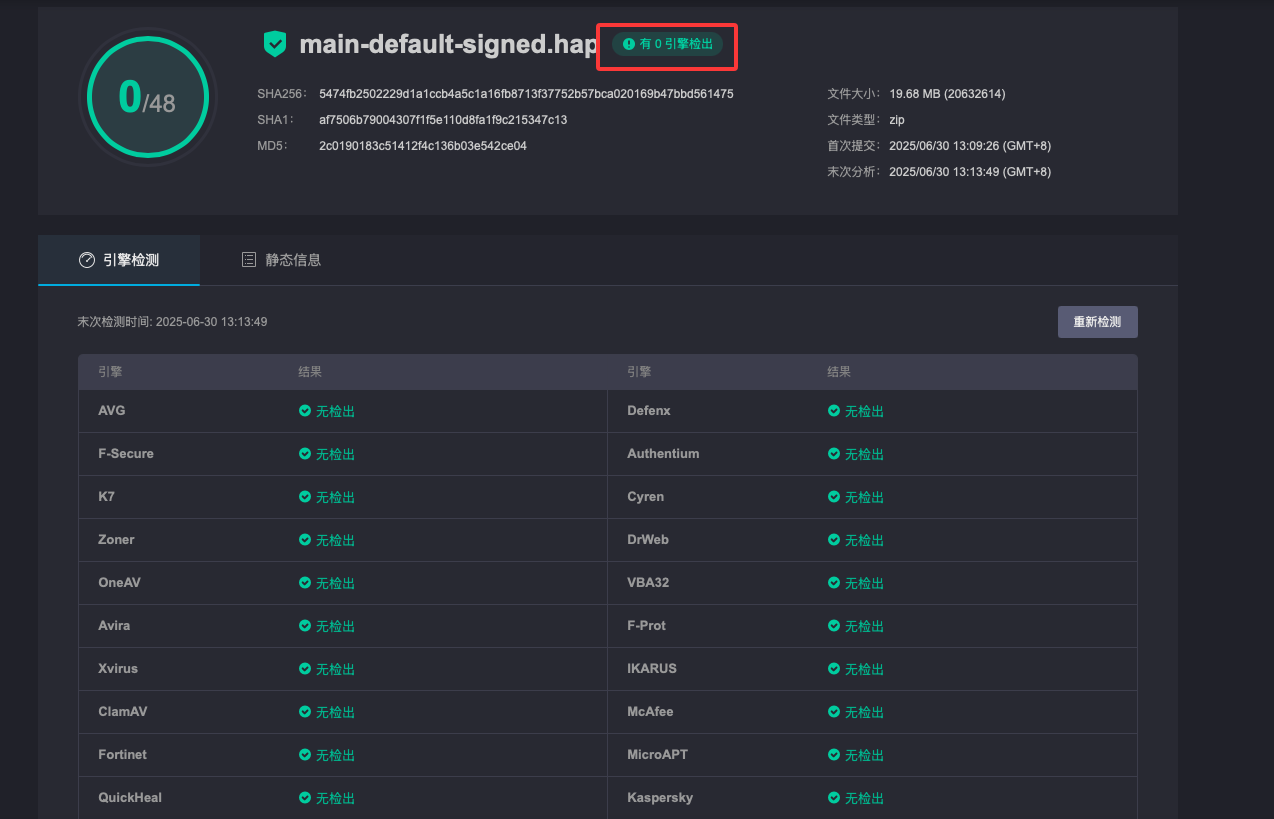

代码里面没有h.COLLECTOR.ClipboardLeaker,但是上架审核的时候报病毒了。下图为病毒检测截图。

更多关于HarmonyOS鸿蒙Next中误报病毒,病毒名称:h.COLLECTOR.ClipboardLeaker.39[PUA],可能给用户设备带来安全风险的实战教程也可以访问 https://www.itying.com/category-93-b0.html

在HarmonyOS鸿蒙Next中,h.COLLECTOR.ClipboardLeaker.39[PUA]是系统安全检测模块对剪贴板敏感数据监控的误报。该提示属于潜在不必要应用(PUA)分类的防御性报警,实际由系统级剪贴板保护机制触发。用户可通过设置-系统和更新-安全中心-病毒查杀,查看详情并添加信任。该报警不表示设备已感染病毒,而是系统对剪贴板数据流转的防护性提醒。

更多关于HarmonyOS鸿蒙Next中误报病毒,病毒名称:h.COLLECTOR.ClipboardLeaker.39[PUA],可能给用户设备带来安全风险的实战系列教程也可以访问 https://www.itying.com/category-93-b0.html

针对HarmonyOS Next应用审核中出现的h.COLLECTOR.ClipboardLeaker.39[PUA]误报问题,建议从以下方面排查:

- 第三方依赖检查

- 重点检查项目中使用的第三方库/插件,特别是涉及剪贴板操作的SDK

- 使用

gradle dependencies命令查看完整依赖树

- 敏感权限使用

- 检查是否声明了

android.permission.READ_CLIPBOARD权限 - 即使代码未直接使用剪贴板功能,某些广告SDK可能包含相关代码

-

建议处理步骤:

- 使用反编译工具检查APK中是否包含

ClipboardManager相关调用 - 尝试逐个移除第三方依赖进行编译测试

- 检查应用是否包含动态加载代码的行为

- 使用反编译工具检查APK中是否包含

-

若确认是误报:

- 在审核反馈中提供详细的代码扫描报告

- 说明应用的具体业务场景和权限使用必要性

- 可附上第三方库的官方安全声明

该检测通常与剪贴板数据收集行为相关,需重点排查是否有SDK实现了用户剪贴板内容监控或上传功能。