HarmonyOS鸿蒙Next设备上使用华为开发者文档提供的TLS单向认证Demo进行网络连接时出现连接失败问题

HarmonyOS鸿蒙Next设备上使用华为开发者文档提供的TLS单向认证Demo进行网络连接时出现连接失败问题 【问题描述】:在HarmonyOS设备上使用华为开发者文档提供的TLS单向认证Demo进行网络连接时,出现连接失败问题。Android设备验证相同流程可成功,但多台HarmonyOS设备(含不同型号)均报错,且尝试直接使用IP地址连接、更换目标域名后问题依旧存在。

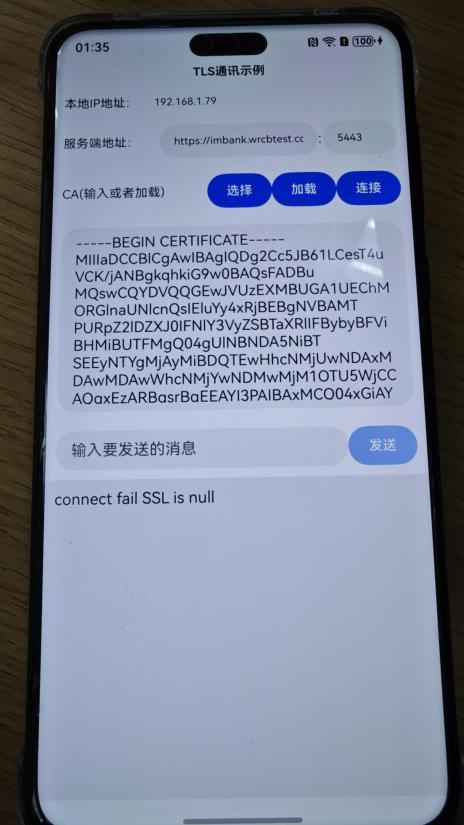

【问题现象】: 1、使用域名验证:

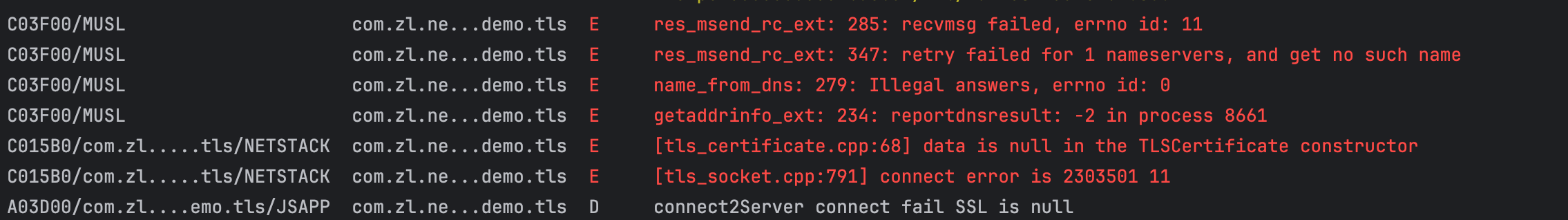

2,使用IP地址验证

【版本信息】:开发工具版本:DevEco Studio Mac 6.0.0.878、手机系统版本:5.1.0、Api语言版本:12

【复现代码】:https://gitee.com/zl3624/harmonyos_network_samples/tree/master/code/tls/TlsDemo

【尝试解决方案】:更换两台设备(mate 60 pro (5.1.0)、mate 60 pro(6.0.0) )测试结果相同

更多关于HarmonyOS鸿蒙Next设备上使用华为开发者文档提供的TLS单向认证Demo进行网络连接时出现连接失败问题的实战教程也可以访问 https://www.itying.com/category-93-b0.html

在鸿蒙Next设备上使用TLS单向认证Demo连接失败,可能原因包括:证书配置错误、网络权限未开启、服务器地址或端口不正确、系统时间不准确导致证书验证失败,或鸿蒙Next版本与Demo存在兼容性问题。请检查网络配置、证书有效性及系统时间设置。

更多关于HarmonyOS鸿蒙Next设备上使用华为开发者文档提供的TLS单向认证Demo进行网络连接时出现连接失败问题的实战系列教程也可以访问 https://www.itying.com/category-93-b0.html

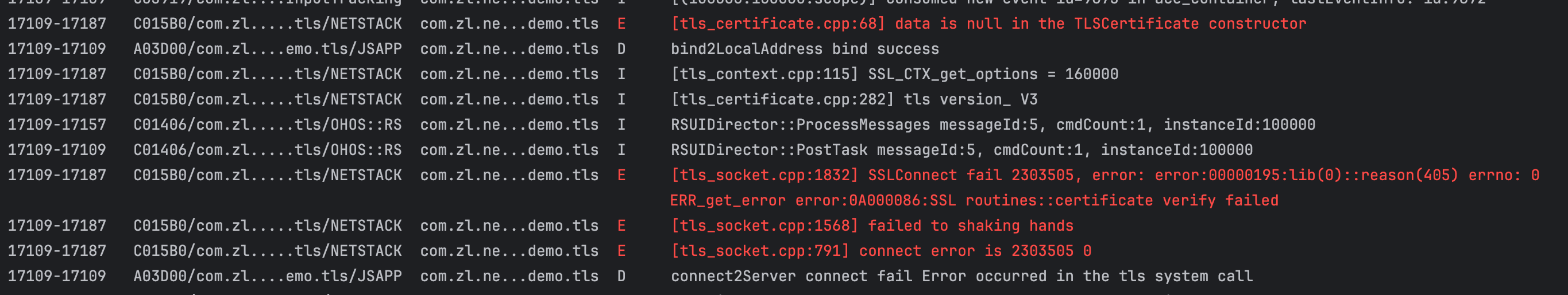

根据您提供的日志和描述,这是一个在HarmonyOS Next(API 12)设备上出现的TLS连接问题。从错误信息“SSL handshake aborted: ssl=0x7c4c3c5a00: Failure in SSL library, usually a protocol error”来看,问题核心在于SSL/TLS握手阶段失败。

结合您提到的“Android设备验证相同流程可成功”以及“多台HarmonyOS设备均报错”这一关键信息,可以判断问题与HarmonyOS Next系统本身的网络或安全模块相关,而非您的应用代码或服务器配置有误。

问题根因分析:

- 系统级TLS库/策略差异:HarmonyOS Next使用了自研的系统底座,其内置的TLS实现(可能是基于OpenSSL的某个分支或自研方案)与Android系统所使用的标准BoringSSL/OpenSSL在特定协议细节、默认密码套件列表或证书验证策略上可能存在差异。这种差异可能导致与某些服务器的TLS握手不兼容。

- SNI(服务器名称指示)处理:您尝试了直接使用IP地址连接也失败,这在一定程度上排除了纯SNI问题。但如果服务器配置了严格的SNI策略,而HarmonyOS Next的TLS实现在使用IP地址连接时未能正确处理或发送SNI扩展,也可能导致握手失败。

- 协议版本或算法支持:HarmonyOS Next的TLS库可能默认禁用或未完全支持服务器端要求的特定TLS协议版本(如TLS 1.3的某个子版本)或加密算法套件,导致协商失败。

排查与解决建议:

-

抓取网络包分析:这是最直接的诊断方法。在HarmonyOS设备上(如果支持)或通过中间网络设备,抓取完整的TLS握手包(ClientHello, ServerHello等)。与Android设备成功连接的抓包结果进行对比,重点关注:

- ClientHello差异:对比两者发送的TLS版本号、支持的密码套件列表、扩展列表(如SNI、ALPN等)是否有显著不同。

- ServerHello响应:观察服务器返回的协议版本、选定的密码套件。如果服务器对HarmonyOS设备选择了不同的套件,可能该套件在HarmonyOS上不被支持或实现有问题。

- Alert报文:握手失败后,服务器或客户端会发送一个Alert报文,其中的描述符(如

handshake_failure,unsupported_certificate,protocol_version等)能精确定位问题。

-

检查系统安全配置:HarmonyOS Next可能有独立的安全配置或证书信任库。请确认:

- 设备的系统时间是否正确。

- 服务器证书的根证书是否已预置在HarmonyOS的系统信任库中。虽然Demo是单向认证,但客户端仍需验证服务器证书链。可以尝试在代码中暂时关闭证书验证(仅用于测试,生产环境严禁使用)来确认是否是证书信任问题。

-

代码层适配尝试:在您的TLS连接配置代码中,尝试显式指定更兼容的参数:

- 明确协议版本:如果当前使用默认设置,尝试显式指定为

TLSv1.2。 - 指定密码套件:尝试在

SSLContext或连接配置中,设置一个更通用、兼容性更强的密码套件列表,例如包含TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256等常见套件。

- 明确协议版本:如果当前使用默认设置,尝试显式指定为

结论: 问题的根源很可能在于HarmonyOS Next系统底层TLS库与您目标服务器之间的兼容性。建议优先通过抓包对比分析,定位具体是握手过程中的哪个环节出现了不匹配。根据抓包结果,可以更有针对性地调整客户端连接配置或联系服务器端检查兼容性配置。