HarmonyOS鸿蒙Next中签名配置必须放在build-profile.json5文件中吗?

HarmonyOS鸿蒙Next中签名配置必须放在build-profile.json5文件中吗? 这文件有模块配置之类还挺重要的必须加入git,但签名又不该加入git,这怎么处理?

我看社区里已经有很多人问了, 但好像一直没有解决方案, 现在有什么好办法吗,或者大家自己项目怎么做的?

解决方法:

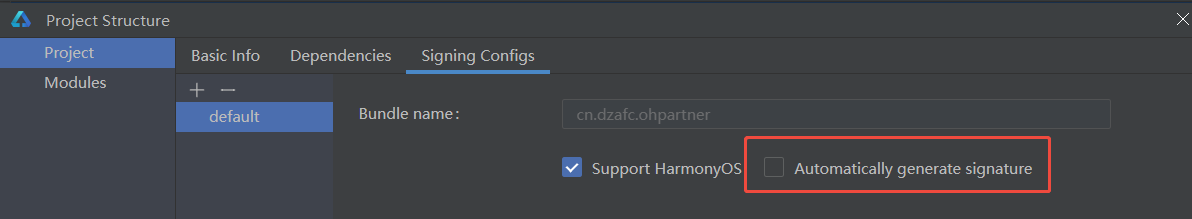

- 如果不想把build-profile.json5提交,那可以让其他人用自动签名

-

也可以把测试签名放到项目内,通过相对路径引用。

-

生产签名建议在hvigorfile.ts中通过hvigor.getRootNode().afterNodeEvaluate这个方式处理。

更多关于HarmonyOS鸿蒙Next中签名配置必须放在build-profile.json5文件中吗?的实战系列教程也可以访问 https://www.itying.com/category-93-b0.html

在鸿蒙(HarmonyOS)应用开发中,签名配置并非必须直接硬编码在 build-profile.json5 中,但默认情况下 IDE 会生成在该文件中。针对 “build-profile.json5 需纳入 Git 管理但签名信息需保密” 的矛盾,社区已形成成熟的解决方案,核心思路是 “敏感信息与配置文件分离,通过动态注入或环境变量实现本地化管理”。以下是具体实现方法:

一、核心原理:分离敏感信息与公共配置

build-profile.json5 的核心作用是定义模块依赖、编译配置等公共信息,而签名配置(如证书路径、密钥密码、别名等)属于敏感信息。解决方案的本质是:

- 公共配置(模块结构、编译选项等)保留在 build-profile.json5 中并提交 Git;

- 敏感的签名信息通过外部文件或环境变量存储,本地维护且不提交 Git,构建时动态注入到签名配置中。

二、推荐解决方案:使用 “配置模板 + 本地敏感文件”

步骤 1:改造 build-profile.json5,移除敏感信息

将 build-profile.json5 中的signingConfigs部分替换为占位符变量(如{{keyAlias}}),仅保留公共配置结构,示例:

// build-profile.json5(提交到Git)

{

"app": {

"signingConfigs": [

{

"name": "default",

"type": "HarmonyOS",

"material": {

"certpath": "{{certPath}}", // 证书路径占位符

"keypath": "{{keyPath}}", // 密钥路径占位符

"keyAlias": "{{keyAlias}}", // 别名占位符

"keyPassword": "{{keyPassword}}", // 密钥密码占位符

"storePassword": "{{storePassword}}" // 存储密码占位符

}

}

],

"compileSdkVersion": 9,

"compatibleSdkVersion": 9

},

"modules": [

{

"name": "entry",

"src": "./entry",

"targets": [

{

"name": "default",

"signingConfig": "default"

}

]

}

]

}

步骤 2:创建本地敏感信息文件(不提交 Git)

在项目根目录创建本地配置文件(如signing-config.local.json或.env),存储实际签名信息,示例:

// signing-config.local.json(加入.gitignore,不提交Git)

{

"certPath": "/Users/yourname/certs/app.cer",

"keyPath": "/Users/yourname/certs/app.p12",

"keyAlias": "myalias",

"keyPassword": "123456",

"storePassword": "654321"

}

并在.gitignore中添加该文件,确保不被提交:

# .gitignore

signing-config.local.json

.env

步骤 3:通过 Hvigor 脚本动态注入敏感信息

鸿蒙的构建工具 Hvigor 支持 JavaScript 脚本,可以在构建前读取本地敏感文件,替换 build-profile.json5 中的占位符,实现动态配置。

具体实现:

- 在项目根目录的

hvigorfile.js中添加预处理逻辑:

// hvigorfile.js

const fs = require('fs');

const path = require('path');

// 读取本地敏感配置

function getSigningConfig() {

const localConfigPath = path.resolve(__dirname, 'signing-config.local.json');

if (!fs.existsSync(localConfigPath)) {

throw new Error('本地签名配置文件不存在,请创建signing-config.local.json');

}

return JSON.parse(fs.readFileSync(localConfigPath, 'utf-8'));

}

// 替换build-profile.json5中的占位符

function injectSigningConfig() {

const buildProfilePath = path.resolve(__dirname, 'build-profile.json5');

let buildProfileContent = fs.readFileSync(buildProfilePath, 'utf-8');

const signingConfig = getSigningConfig();

// 替换所有占位符

Object.keys(signingConfig).forEach(key => {

const placeholder = `{{${key}}}`;

buildProfileContent = buildProfileContent.replace(placeholder, signingConfig[key]);

});

// 写入临时build-profile(可选,或直接覆盖后还原)

fs.writeFileSync(buildProfilePath, buildProfileContent, 'utf-8');

}

// 构建前执行注入

beforeTask('assembleHap', () => {

injectSigningConfig();

});

// 构建后还原build-profile(避免占位符被实际值覆盖,可选)

afterTask('assembleHap', () => {

// 可备份原始build-profile并还原,或重新拉取Git中的版本

});

- 执行构建命令时,Hvigor 会自动在构建前注入敏感信息,完成签名配置:

hvigor run --mode module=entry assembleHap

三、简化方案:使用环境变量(适合 CI/CD 场景)

如果需要在 CI/CD 管道(如 Jenkins、GitHub Actions)中构建,可通过环境变量传递签名信息,无需本地文件:

- 在 build-profile.json5 中使用环境变量占位符(Hvigor 支持

process.env):

// build-profile.json5

{

"app": {

"signingConfigs": [

{

"name": "default",

"type": "HarmonyOS",

"material": {

"certpath": "${CERT_PATH}", // 环境变量

"keypath": "${KEY_PATH}",

"keyAlias": "${KEY_ALIAS}",

"keyPassword": "${KEY_PASSWORD}",

"storePassword": "${STORE_PASSWORD}"

}

}

]

}

}

- 本地构建时,通过命令行注入环境变量:

# Windows(PowerShell)

$env:CERT_PATH="/Users/yourname/certs/app.cer"; hvigor run assembleHap

# macOS/Linux

CERT_PATH=/Users/yourname/certs/app.cer KEY_PASSWORD=123456 hvigor run assembleHap

- CI/CD 管道中,在构建配置里添加环境变量(如 GitHub Actions 的

secrets),避免明文暴露。

四、团队协作:共享配置模板

为避免团队成员重复配置,可在 Git 中提交签名配置模板文件(如signing-config.template.json),包含占位符说明,示例:

// signing-config.template.json(提交到Git,作为模板)

{

"certPath": "[本地证书路径,如/Users/xxx/certs/app.cer]",

"keyPath": "[本地密钥路径,如/Users/xxx/certs/app.p12]",

"keyAlias": "[证书别名]",

"keyPassword": "[密钥密码]",

"storePassword": "[存储密码]"

}

团队成员克隆项目后,复制该模板为signing-config.local.json,替换为自己的本地信息即可。

五、注意事项

- 证书文件本身不提交 Git:签名证书(.cer、.p12 等)属于敏感资源,需通过团队内部渠道(如企业网盘)共享,本地存储路径在

signing-config.local.json中指定。 - Hvigor 版本兼容:确保 Hvigor 版本≥2.4.0,旧版本可能不支持脚本中的文件操作 API。

- 安全性:本地敏感文件需设置权限(如 Linux 的

chmod 600),避免被其他程序读取。

总结

核心方案是 “配置模板 + 本地敏感文件 + Hvigor 脚本注入”,既保证 build-profile.json5 的公共配置可提交 Git,又避免签名信息泄露。该方案已在社区广泛应用,兼顾了版本控制和信息安全,同时支持团队协作和 CI/CD 流程。

小伙伴你好,可以将签名文件在项目目录中新建一个文件夹存放例如 /key。然后在 .gitignore 文件下添加

/key

就可以避免这个文件夹下的所有文件进入到 git 的追踪

配置文件里写的只是签名文件的路径哦!

你可以把签名文件放在你本地可以访问到的地方,而不是项目文件夹里!

是不会泄露的!

不是怕泄露, 而是希望不同开发者能自己配置密钥而不是用同一份, 而且这密钥都泄露了你还不会泄露, key store保密级别比密钥低的吧,,

如果已经泄露了建议尽快更换密钥。 以后不要把密钥文件放在项目中~~~,

是的,HarmonyOS Next的签名配置必须放在build-profile.json5文件中。这是官方指定的配置文件,用于统一管理构建和签名信息。你需要在signingConfigs字段下配置证书、密钥等签名参数,然后在buildMode中引用。

在HarmonyOS Next中,签名配置并非必须放在build-profile.json5文件中。官方推荐的做法是使用独立的签名配置文件来管理敏感信息,以避免将其提交到Git版本库。

推荐方案:

- 创建独立的签名配置文件:在项目根目录创建

signing-config.json5文件(文件名可自定义),将签名信息(如证书路径、密码等)放在该文件中。 - 修改构建配置:在

build-profile.json5中通过"signingConfig"字段引用独立配置文件,例如:"signingConfig": "./signing-config.json5" - Git忽略设置:将独立的签名配置文件(如

signing-config.json5)添加到.gitignore中,确保其不会被提交到代码仓库。

项目实践:

- 团队共享时,可提供配置文件模板(如

signing-config-template.json5),开发者根据本地环境填写实际内容。 - 在CI/CD流程中,通常通过环境变量或CI系统的保密管理功能注入签名信息。

这种方式既满足了模块化配置的需求,又保障了签名信息的安全性。